Kiberlaikapstākļi (NOVEMBRIS)

Kiberlaikapstākļu vērotājiem CERT.LV piedāvā ikmēneša pārskatu par aizvadītā mēneša spilgtākajiem notikumiem kibertelpā TOP 5 kategorijās.

Latvijas kibertelpā regulāri notiek kampaņveidīgas krāpnieciskās aktivitātes. CERT.LV operatīvi ievieto šo kampaņu indikatorus DNS ugunsmūrī, lai tā lietotājus pasargātu no identificētajiem kiberapdraudējumiem. DNS ugunsmūris bez maksas ir pieejams ikvienam iedzīvotājam un organizācijai Latvijā: https://dnsmuris.lv/

Krāpšana

“Melnās piektdienas” iepirkšanās drudzi izmanto arī krāpnieki

Novembris ir licis izģērbties ne tikai kokiem, bet arī tiem, kas nav piesardzīgi. Ļaundari izmantoja “melnās piektdienas” iepirkšanās drudzi, lai iztukšotu apkrāpto iedzīvotāju banku kontus.

Ar pārdomātām pikšķerēšanas taktikām, kiberkrāpnieki ievilināja cilvēkus viltotās tīmekļa vietnēs, kas solīja neiedomājamas atlaides; sūtīja e-pastus, pieprasot apstiprināt vai atcelt pasūtījumus; vai zvanīja ar aizdomīgiem piedāvājumiem, prasot ievadīt personas vai bankas datus.

Lai pasargātu sevi no šiem pikšķerēšanas mēģinājumiem, ir svarīgi būt uzmanīgiem un kritiskiem, pārbaudīt tīmekļa vietņu adreses, neklikšķināt uz nezināmām saitēm vai pielikumiem, un neizpaust savus datus.

CERT.LV, brīdinot iedzīvotājus par iespējamiem krāpnieku slazdiem, kas gaida, iepērkoties internetā, sniedza ieteikumus, kā no tiem izvairīties: https://www.cert.lv/lv/2023/11/drosa-un-gudra-iepirksanas-interneta-ka-izvairities-no-krapnieku-slazdiem

Kā atpazīt un izvairīties no blēžiem, kas izliekas par kurjerpasta uzņēmumu?

Novembra mēnesī liela daļa no CERT.LV saņemtajiem iedzīvotāju ziņojumiem attiecās uz pikšķerēšanas vēstulēm un ziņojumiem, kas it kā nosūtīti pasta un kurjerpasta uzņēmumu vārdā.

Tā piemēram, masveidā tika izsūtītas tādas īsziņas kā “Jūsu paka ir aizturēta, jo uz iepakojuma trūkst ielas numura. Lūdzu, atjauniniet piegādes informāciju pievienotajā saitē”. Kiberdrošības eksperti skaidro, ja krāpnieku īsziņa nav personalizēta ar vārdu un uzvārdu, visticamāk, nav notikusi personas datu noplūde, bet tādas īsziņas tiek izsūtītas masveidā. Tad pēc nejaušības principa gadās, ka daži to saņēmēji, kas patiešām gaida pasūtījumus, iekrīt krāpnieku slazdos.

CERT.LV aicina iedzīvotājus būt vērīgiem, saņemot īsziņas vai e-pastus, un pievērst īpašu uzmanību:

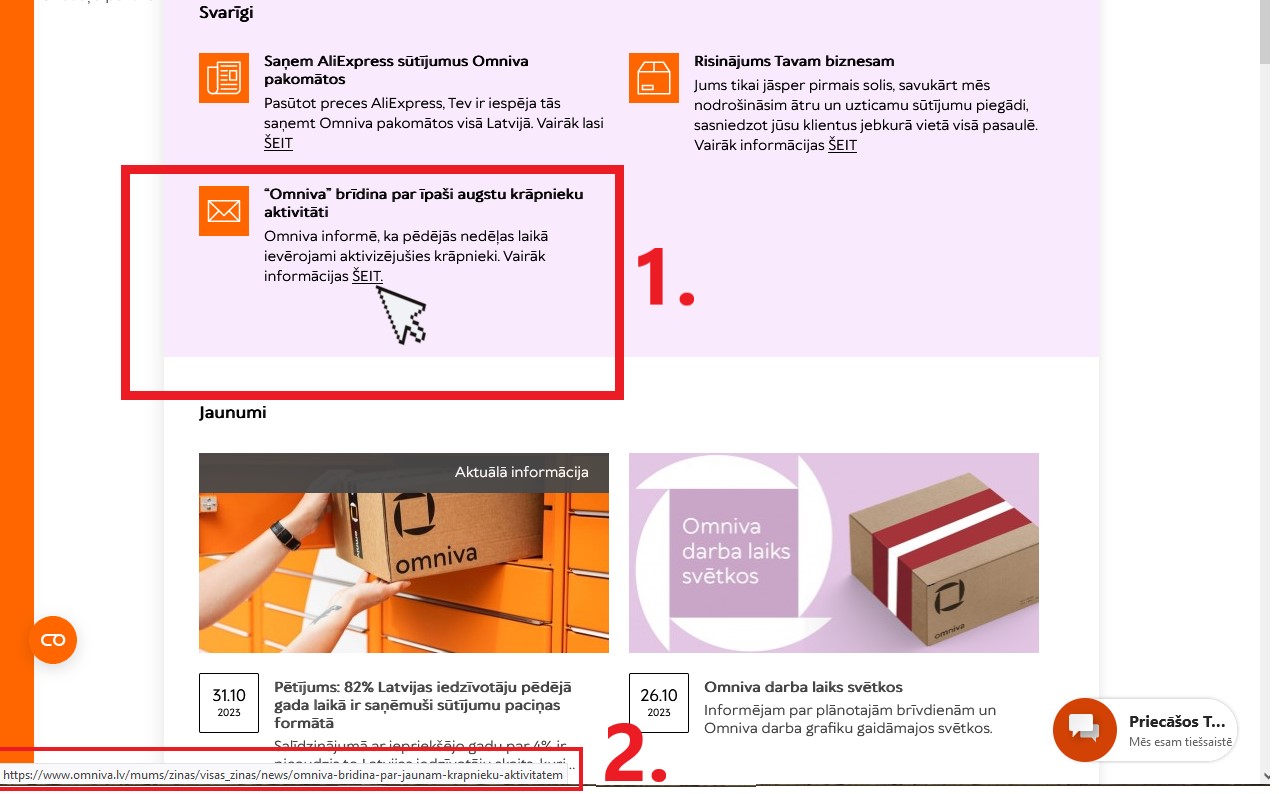

- sūtītāja kontaktinformācijai (piemēram, e-pasta adresei From: laukā);

- tekstā ievietotajām saitēm, vai tās ved uz atbilstošo vietni (1.), novietojot peles kursoru uz saites, bet nenoklikšķinot, pārliecinieties, vai aplūkojamā saites adrese, kas parasti tiek attēlota tīmekļa pārlūkprogrammas kreisajā apakšējā stūrī (2.), ir atbilstoša;

- e-pastam pievienotajiem failiem un to paplašinājumiem (kādi burti redzami faila nosaukuma labajā pusē aiz pēdējā punkta; ja pēdējie burti ir .iso, .exe, .img, .rar vai .zip, pielikumu vaļā labāk nevērt);

- neievadiet bankas vai personīgos datus saitēs, ko ir atsūtījis kāds svešinieks, pirms neesiet pārbaudījis to patiesumu.

Ja rodas šaubas vai aizdomas par krāpniecību, nevilcinoties jāvēršas pie kurjerpasta uzņēmuma, saziņai izmantojot tīmekļa vietnē norādīto kontaktinformāciju, lai pārliecinātos par sūtīto ziņu patiesumu.

Šahs un mats - biedrībai izkrāpti 138 600 eiro

CERT.LV saņemts iesniegums no kādas biedrības vadītājas, kas nokļuvusi kriptovalūtu krāpnieku nagos, kā rezultātā no biedrības norēķinu konta izkrāpti 138 600 eiro.

Cietušajai zvanījis krieviski runājošs “finanšu regulators”, kas apgalvoja, ka biedrības vadītājas vārdā ir veikti darījumi ar kriptovalūtām no biedrības konta, par ko jāmaksā IIN nodoklis, pretējā gadījumā tikšot bloķēti gan viņas personīgie, gan biedrības konti, savukārt atbloķēšanas process ilgšot vairākus mēnešus.

Ļaunprātīgi izmantojot uzticēšanos un maldinot, ka vēlas palīdzēt biedrības vadītājai veikt drošības pasākumus, svešas naudas tīkotāji izmantoja AnyDesk programmatūru, lai attālināti pieslēgtos cietušās datoram. Rezultātā no biedrības konta ar dažu minūšu pārtraukumu vairāk nekā 10 zibmaksājumos tika izkrāptas vienādas naudas summas - 9900 eiro katrā maksājumā.

CERT.LV norāda, ka jārīkojas ļoti uzmanīgi, ja ar Jums sazinās nepazīstamas personas finanšu jautājumos. It īpaši, ja tās runā tikai un vienīgi krievu valodā, sarunu nekavējoties pārtrauciet!

Ja esat kļuvis par noziedzīga nodarījuma upuri, nekavējoties sazinieties ar savu banku un Valsts policiju. Pievienojiet iesniegumam ekrānšāviņus, e-pastu sarakstes un citus pierādījumus, ja tādi ir.

Aktivizējušies viltvārži, kas uzdodas par policijas darbiniekiem

Krāpnieki arvien pilnveido savas pārliecināšanas prasmes un, ticamības radīšanai, mēdz uzdoties par tiesībsargājošo iestāžu amatpersonām. Nolūkā izkrāpt naudu, viltvārži zvana, sūta īsziņas vai e-pasta vēstules iedzīvotājiem un, uzdodoties par Valsts policijas darbiniekiem, dažādās sociālās saziņas lietotnēs pieprasa personas datus, kurus tālāk izmanto krāpnieciskām darbībām. Vēl vairāk – viltvārži, nolūkā iegūt iedzīvotāju uzticību, saziņas lietotnēs sūtījuši arī foto ar viltotu policijas darbinieka dienesta apliecību, lai tādējādi it kā apliecinātu identitāti un radītu uzticamību.

CERT.LV brīdināja iedzīvotājus, aicinot par saņemtajiem viltvāržu zvaniem vai vēstulēm ziņot Valsts policijai: https://www.facebook.com/certlv/posts/pfbid0Ld1kmdK9fEs6g4gSyj16Jq7iey3X4MLe59Rzt7vtdsi2PfjQVZBwSpE1REGCw5jDl

Krievu valodā runājoši krāpnieki uzdodas par LMT

Ziemīgie apstākļi mudina no slēptuvēm iznākt ne tikai sniegavīrus. Tā piemēram, kādai kundzei zvanīja krievu valodā runājošs krāpnieks, uzdodoties par LMT darbinieku. Blēdis apgalvoja, ka zvana saņēmējai esot konstatēts “aizdomīgs” tīkla pieslēgums un piedāvāja palīdzību pārbaudīt tā drošību. Viltus ceļā, iegūstot kundzes uzticību un pieslēdzoties viņas datoram ar HopToDesk programmu, blēdis izprasīja bankas datus un izkrāpa no viņas bankas konta 2000 eiro.

Esiet piesardzīgi! Nekādā gadījumā pēc svešinieku pieprasījuma neļaujiet savā datorā vai mobilajā ierīcē instalēt jebkādu programmatūru, jo pastāv iespēja, ka svešinieka mērķis ir veikt noziedzīgas darbības ar Jūsu finanšu līdzekļiem.

CERT.LV aicina par šāda veida krāpšanas gadījumiem brīdināt arī savus tuviniekus, īpaši gados vecākus cilvēkus, lai viņi nekristu par upuri šādiem blēžiem.

Ļaunatūra un ievainojamības

Kritiska ievainojamība vairākos QNAP produktos

Ziemai atnākot, medijos parādās informācija par avārijām, kas, iespējams, notikušas apledojuma dēļ. Brauciet prātīgi! Vai apledojuma dēļ apgrūtināta braukšana arī kibertelpā? Novembrī CERT.LV izplatīja brīdinājumu par to, ka vairāki QNAP produkti ir pakļauti kritiskai ievainojamībai, un tā sniedz uzbrucējiem iespēju veikt attālinātu koda izpildi. Ievainojamība CVE-2023-23368, kas ir ietekmējusi vairākus QNAP (QTS, QuTS hero un QuTScloud) produktus, ir ļoti nopietna un CVSS skalā novērtēta ar 9.8, ņemot vērā to, ka pēdējo dažu gadu laikā ir bijuši vairāki QNAP izspiedējvīrusu uzbrukumi.

QNAP produkti ir bijuši mērķis dažādiem šifrējošo izspiedējvīrusu uzbrukumiem, kas ir skāruši arī iestādes un uzņēmumus Latvijā.

CERT.LV aicina nevilcināties ar atjauninājumu uzstādīšanu, ja tas vēl nav izdarīts.

Vairāk: https://cert.lv/lv/2023/11/kritiska-ievainojamiba-vairakos-qnap-produktos

Jauni atjauninājumi “ielāpu otrdienas” ietvaros

Novembra vidū Microsoft tā sauktajā ielāpu otrdienā (Patch Tuesday) nāca klajā ar drošības atjauninājumiem kopumā 58 jaunatklātām ievainojamībām un piecām nulles dienas ievainojamībām.

Jaunatklātās ievainojamības skar Microsoft Windows Exchange Server un Office komponentes, ASP.NET un .NET Framework, Azure, Mariner, Microsoft Edge (Chromium-based), Visual Studio un Windows Hyper-V1.

Microsoft klasificē ievainojamību kā nulles dienu, ja tā tiek publiski atklāta vai izmantota ļaunprātīgi.

No piecām nulles dienas ievainojamībām 3 tiek aktīvi izmantotas kiberuzbrukumos:

-

CVE-2023-36036 - Windows Cloud Files Mini Filter Driver Elevation of Privilege Vulnerability;

-

CVE-2023-36033 - Windows DWM Core Library Elevation of Privilege Vulnerability;

-

CVE-2023-36025 - Windows SmartScreen Security Feature Bypass Vulnerability.

CERT.LV aicina sekot līdzi atklātajām ievainojamībām un nekavēties ar atjauninājumu uzstādīšanu.

Pakalpojuma pieejamība

Straujš DDoS uzbrukumu aktivitātes pieaugums

Pēc mainīgajiem oktobra laikapstākļiem novembrī savas pozīcijas nostiprināja ziema. Novembra mēnesī CERT.LV reģistrēto ziņojumu skaits par DDoS uzbrukumiem bija gandrīz 3 reizes vairāk nekā oktobrī.

DDoS uzbrukumi tika vērsti gan pret valsts un pašvaldību iestādēm un valsts kapitālsabiedrībām, gan privātā sektora organizācijām, it īpaši no pasta un telekomunikāciju nozares. Tomēr uzbrukumi nebija pietiekami spēcīgi, lai radītu būtisku ietekmi mērķa sistēmu pieejamībai.

CERT.LV apkopotie mājasdarbi, kas jāizpilda katrai iestādei, uzņēmumam vai organizācijai, lai mazinātu vai novērstu DDoS uzbrukuma ietekmi, pieejami vietnē: CERT.LV - Ieteikumi DDoS ietekmes mazināšanai

Ielaušanās un datu noplūde

Šifrējošie izspiedējvīrusi atkal ir “modē”?

CERT.LV saņēma ziņojumu par kiberuzbrukumu, kas tika vērsts pret auto un moto tirdzniecības nozares uzņēmumu. Uzbrukuma rezultātā ar izspiedējvīrusu tika nošifrēti uzņēmuma serveri un datubāzes, kā arī datu rezerves kopijas. Datu šifrēšana tika veikta ar mērķi izspiest naudu – par datu atbloķēšanu kibernoziedznieki pieprasīja veikt izpirkuma maksu bitkoinos.

Šifrējošais vīruss (ransomware) ir ļaunatūra, kas sašifrē Jūsu failus un sistēmas, un, lai tos atgūtu, tiek pieprasīta izpirkuma maksa. Lai pasargātu sevi no šiem uzbrukumiem, ir svarīgi veikt drošības pasākumus, piemēram, veidot drošas datu rezerves kopijas, izmantot pretvīrusu programmas, pārskatīt attālinātās piekļuves tiesības un izvairīties no aizdomīgu e-pastu vai saišu atvēršanas.

Ja jūsu dators vai mobilā ierīce ir inficēta ar izspiedējvīrusu, kiberdrošības eksperti nekādā gadījumā neiesaka maksāt izpirkuma maksu, jo tas negarantē pozitīvu iznākumu. Vēl vairāk - izpirkuma maksas saņemšana motivētu noziedzniekus izdarīt jaunus kibernoziegumus, un nav izslēgta iespēja, ka varat kļūt par kiberuzbrukuma upuri atkārtoti.

Europol un Nīderlandes policijas uzturētajā vietnē ir pieejami noderīgi padomi par izspiedējvīrusu novēršanu, kā arī dažādi datu atšifrēšanas rīki: https://www.nomoreransom.org/crypto-sheriff.php?lang=lv

Jūsu iPhone ir uzlauzts! Cik tas ir reāli?

Uzmanību – uz ielām slidens! Ja Jūs esat iPhone lietotājs, Jūs droši vien domājat, ka Jūsu ierīce ir droša un neaizskarama. Bet vai tā ir vienmēr patiesība? Diemžēl, arvien vairāk kibernoziedznieku mēģina izmantot viedtālruņu lietotāju neuzmanību, lai iegūtu piekļuvi viņu personīgajai informācijai un datiem. Kā to novērst vai kā rīkoties, ja Jūsu iPhone ir uzlauzts?

Kiberuzbrucēji bieži izmanto viltus paziņojumus, kas izskatās kā oficiāli brīdinājumi no Apple. Tā piemēram, ar iesniegumu CERT.LV novembrī vērsās kāda iPhone īpašniece, kas saņēmusi paziņojumu: “Jūsu iPhone ir uzlauzts. Visas jūsu darbības ierīcē izseko hakeris. Nepieciešama tūlītēja darbība!” Tas ir klasisks piemērs manipulācijas metodei, ko izmanto kiberuzbrucēji, balstoties uz iebiedēšanu un steidzamības sajūtu.

Zināmie viedtālruņa "higiēnas" noteikumi pret uzlaušanu ir to regulāri pārstartēt (izslēgt un no jauna ieslēgt), un uzreiz ielādēt visus pieejamos atjauninājumus.

Ja Jums ir aizdomas, ka Jūsu iPhone ir uzlauzts, sazinieties ar Valsts policiju.

Pievērsiet uzmanību! Apple ir ieviesusi jaunu drošības funkciju - Apple Lockdown Mode, kas paredzēta, lai aizsargātu viedierīces no kaitnieciskām programmām. iPhone īpašniekiem, kas saņēmuši paziņojumus par iespējamo uzlaušanu, ieteikts ieslēgt Lockdown Mode, lai novērstu jaunu inficēšanu.

Vairāk informācijas par šo funkciju varat atrast vietnē: https://support.apple.com/en-us/HT212650

2023. gada paroļu topa “līderi”; vai esiet gatavs izsmieties?

Ja domājat, ka jūsu viedtālrunis, dators, Wi-Fi vai sociālo tīklu konts ir drošs ar paroli “123456” vai “password”, tad Jūs esat liels optimists. Vai arī, piedodiet, liels muļķis. Vai arī - abu kombinācija.

Pēc uzņēmuma NordPass paroļu pētījuma datiem, 200 biežāk lietoto paroļu vidū retums ir uzskatāmas par drošām. Un Jūs ziniet, ko tas nozīmē? Ka šādas “paroles“ īpašnieka dati ir tikpat aizsargāti, kā zelta zivtiņa akvārijā.

2023. gada populārākās top 10 paroles (kurām vajadzētu būt aizliegtām ar likumu):

- vieta - 123456

- vieta - admin

- vieta - 12345678

- vieta - 123456789

- vieta - 1234

- vieta - 12345

- vieta - password

- vieta - 123

- vieta - Aa123456

- vieta - 1234567890

Lai ielauztos Jūsu sociālo tīklu profilā, ja izmantojat kādu no šīm parolēm, kibernoziedzniekam pietiks ar vienu acu mirkšķi, un viņš varēs izmantot Jūsu datus savam labumam vai izklaidēt sevi ar Jūsu dzīves stila kritiku. Tad nu padomājiet divreiz, pirms ievadiet savu "drošo" paroli nākamreiz.

Vairāk: https://nordpass.com/most-common-passwords-list/

Mans Facebook konts ir uzlauzts. Ko darīt?

Facebook ir viena no populārākajam sociālo tīklu platformām pasaulē, bet arī viena no biežāk uzlauztajām. Līdzībās izsakoties, tur gan naktī, gan dienā ir nokrišņi – gan lietus, gan slapjš sniegs. Arī novembrī bez pārmaiņām – CERT.LV reģistrēts gan privātpersonu, gan uzņēmumu iesniegumu “sniegputenis” par uzlauztiem kontiem Facebook platformā.

Lai arī cik drošs Jūs censtos būt, agrāk vai vēlāk var gadīties, ka tiek uzlauzts jūsu konts vai kāda ierīce. Jo drīzāk konstatēsiet, ka ir noticis kaut kas slikts, un ātrāk reaģēsiet, jo vairāk varēsiet samazināt negatīvo ietekmi.

Divfaktoru autentifikācija ir viens no efektīvākajiem veidiem, kā pasargāt savu Facebook kontu no uzlaušanas. Tas nozīmē, ka, lai piekļūtu savam kontam, Jums ir nepieciešams ne tikai ievadīt savu paroli, bet arī apstiprināt savu identitāti ar kādu citu faktoru, piemēram, SMS kodu vai biometriju. Šādi uzbrucēji, kuriem izdodas iegūt Jūsu paroli, nevarēs autentificēties Jūsu kontā, jo viņiem nebūs pieejams otrais faktors, kas atrodas tikai pie Jums. Jūs arī saņemsiet brīdinājumu par jebkādiem mēģinājumiem ielauzties Jūsu kontā un varēsiet tos bloķēt. Plašāk lasīt: https://www.facebook.com/help/148233965247823

Uzlauzto kontu īpašniekiem svarīgi par notikušo operatīvi ziņot Facebook atbalsta dienestam (https://www.facebook.com/hacked ), lai uzsāktu konta atgūšanu.

Pēc konta atgūšanas CERT.LV rekomendē iespējot divfaktoru autentifikāciju gan savam Facebook, gan piesaistītajam e-pasta kontam.

Lietu internets

Ļaunatūra Mirai vai tarantuls: kurš bīstamāks?

Bez lieliem pārsteigumiem – arī novembrī CERT.LV apkopotā informācija par apdraudētajām Latvijas IP adresēm liecina, ka ļaunatūru topa augšgalā ierindojas ļaunatūra Mirai.

Vai Jūs zināt, kas ir Mirai? Tā ir ļaunatūra, kas sabotē lietu interneta ierīces, kamēr Jūs neko nenojaušat. Kā milzīgs zirneklis jeb tarantuls, kas savu upuri vispirms “iemidzina” un ievada tajā gremošanas enzīmu, bet vēlāk izsūc jau sagremoto barības “putriņu”, tā Mirai inficē un iekļauj robotu tīklos lietu interneta iekārtas, lai tās izmantotu vēlāk, piemēram, DDoS uzbrukumiem un citām pretlikumīgām darbībām. Vai Jūs gribētu, lai Jūsu ierīces kļūtu par Mirai upuriem?

Par Mirai upuriem parasti kļūst iekārtas, kuras pēc iegādes pieslēgtas internetam, nenomainot ražotāja uzstādītos iestatījumus – noklusēto lietotājvārdu un paroli.

Lai pasargātu sevi no lieka riska un līdzcilvēkus no papildu apdraudējuma, CERT.LV rekomendē, pirms jebkuras jaunas iekārtas pieslēgšanas internetam, rūpīgi izvērtēt, vai konkrētajai iekārtai šis pieslēgums patiešām ir nepieciešams. Ja tomēr ir, tad jāparūpējas par iekārtas drošību, obligāti nomainot noklusēto paroli un lietotājvārdu.