Kiberlaikapstākļi | 2024 | DECEMBRIS

Kiberlaikapstākļu vērotājiem CERT.LV piedāvā ikmēneša pārskatu par aizvadītā mēneša spilgtākajiem notikumiem Latvijas kibertelpā TOP 5 kategorijās.

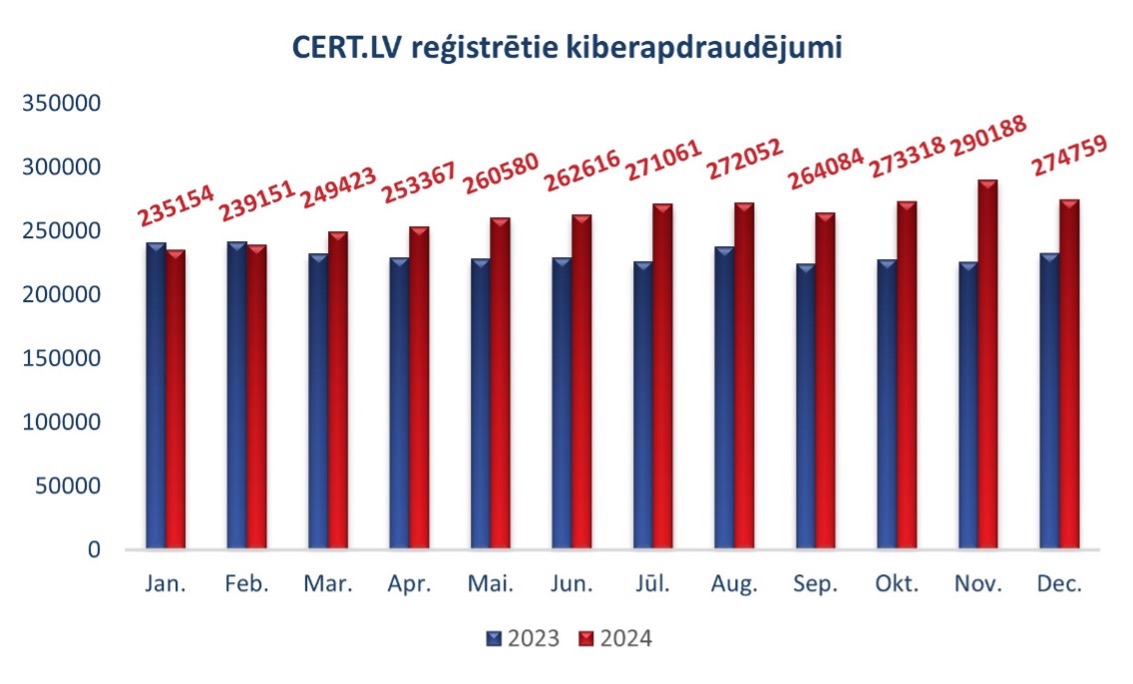

Attēlā: CERT.LV reģistrētās apdraudētās unikālās IP adreses pret iepriekšējā gada atbilstošo periodu

2024. gada pēdējā mēnesī CERT.LV reģistrēto apdraudēto unikālo IP adrešu skaits ir nedaudz samazinājies tikai attiecībā pret novembri, kad tika sasniegts vēsturiski augstākais apdraudējumu līmenis Latvijas kibertelpā. DNS ugunsmūris ik mēnesi apstrādā vidēji 1 miljonu pieprasījumu, dienā bloķējot aptuveni 8 000 mēģinājumu atvērt krāpnieciskas saites. Krāpšana plaukst un zeļ - arī viltus tīmekļvietnes, turpinās rafinēti pikšķerēšanas mēģinājumi, pret organizācijām tiek vērsti gan oportūnistiski, gan stratēģiski plānoti kiberuzbrukumi ar nolūku zagt datus. Lai pēc iespējas mazāk uzbrukumu būtu sekmīgi, nepieciešama spēcīga aizsardzība un situācijas izpratne.

Krāpšana

Katru gad’ no jauna…

Lai gan decembrī kārtīgu sniega segu nesagaidījām, kibertelpā bez mitas puteņoja pikšķerēšanas kampaņas. Krāpnieki bija tik aktīvi, ka pat Ziemassvētku vecītis sāka saņemt e-pastus ar piedāvājumiem iegādāties “īstu” ziemeļbriežu barību ar pasakainu atlaidi. Dažādu krāpšanas shēmu bija tika daudz, ka vienā apskatā tās visas pat nav iespējams uzskaitīt.

Iedzīvotāji aktīvi ziņoja par pikšķerēšanu, maskētu ar “SEB banka” vārdu, kur krāpnieki mudināja pārbaudīt un atjaunināt personas datus. Tāpat turpinājās jau ierastās pikšķerēšanas ar inbox.lv vārdu. No radara nav nozudušas kurjeru viltus ziņas ar pasts.lv, DPD un DHL vārdu, kas visbiežāk tiek izplatītas, izmantojot SMS, “WhatsApp”, “Facebook Messenger”, “Telegram”, mudinot lietotājus apstiprināt sūtījuma saņemšanas laiku vai precizēt piegādes adresi. Pēc ilgākas pauzes atkal saņemti iedzīvotāju ziņojumi par krāpnieciskām īsziņām, kas it kā nākušas no tiesas.lv un elietas.lv.

Krāpnieki sūta īsziņas CSDD vārdā, aicinot apmaksāt neeksistējošus sodus

Autovadītājiem jāuzmanās no atgādinājumiem par neapmaksātiem automašīnas novietošanas sodiem. Decembrī aktivizējušies krāpnieki, kuri sūta viltus īsziņas Ceļu satiksmes drošības direkcijas (CSDD) vārdā par it kā piemērotu sodu. Šīm īsziņām ir pievienotas krāpnieciskas saites, kuras atverot, tiek prasīts autentificēties ar bankas datiem.

Decembrī Valsts policijā tika saņemta informācija no vairākiem iedzīvotājiem, kuri apkrāpti līdzīgā veidā. Nosūtot viltus īsziņu CSDD vārdā, vislielākā summa izkrāpta kādai Cēsu iedzīvotājai. Krāpnieki, uzdodoties par CSDD, atsūtīja viltus īsziņu par to, ka saņēmējai piemērots sods. Pēc tam, kad sieviete bija atvērusi krāpniecisko saiti un ievadījusi prasītos datus, viņai bija zuduši bankas kontā uzkrātie 1900 eiro.

Viltus tīmekļvietnes slēpjas aiz katra neuzmanīga klikšķa

Joprojām “biezu miglu” rada mērķēti kiberuzbrukumi, izmantojot sociālo mediju platformas, it īpaši ap Ziemassvētku dāvanu iegādes laiku. Kiberdrošības eksperti aicina būt īpaši uzmanīgiem, jo aizvien ir daudz viltus interneta veikalu, un it sevišķi daudz tādus iespējams uziet “Facebook” platformā.

Iedzīvotāji ziņoja par viltus “RD Electronics” vietni, kas “ķēra uz āķa” neuzmanīgos pircējus, novirzot uz pikšķerēšanas lapu. Daudzus pārsteidza viltus vietne luminorlv.in.net, kur krāpnieki, maskējoties ar “Luminor” vārdu, prasīja ievadīt internetbankas datus, lai it kā saņemtu 250 eiro.

Spilgts gadījums bija “Delfi” klons, kas tika nopublicēts vairākās “Facebook” grupās, izmantojot vairākus botu kontus. “Delfi” klons ar domēna vārdu delfiauto.lv centās pārdot kriptovalūtu tirdzniecības programmatūru jeb pakalpojumu “bitcoin drift”, bet tas, protams, bija krāpšanas mēģinājums.

Tāpat internetā klejoja viltus reklāma, kas aicināja pieteikties uz “Tet” TV + pakalpojumu. Par ļaunprātīgo aktivitāti iedzīvotāji ziņoja, izklāstot dažādas situācijas - kāds bija noklišķinājis uz kaitīgas saites, kāds skenēja QR kodu vai aktivizēja pakalpojumu televizora lietotnē un ievadīja kartes datus.

Šīs shēmas ir īpaši bīstamas, jo tās izmanto pazīstamu zīmolu vārdus, lai radītu uzticību un maldinātu lietotājus, apietu drošības pasākumus un izkrāptu naudu no neuzmanīgiem lietotājiem.

Kā neuzķerties uz āķa, kas slēpjas krāpnieciskas e-pasta vēstules pielikumā

CERT.LV saņemts ziņojums par kārtējo uzņēmumu, kura sarakstē par traktortehnikas iegādi ielauzušies krāpnieki, kā rezultātā pirkumam paredzētā nauda pārskaitīta uz blēžu kontu. Shēma tipiska. Kā rīkoties? Aizsargāties pret to var, izmantojot digitāli parakstītus pirkšanas līgumus ar konkrēti norādītu bankas kontu. Saņemot rēķinu, vienmēr pirms samaksas veikšanas pārbaudiet, vai pakalpojuma sniedzējam ir atbilstošs konta numurs. Ja māc šaubas, sazinieties ar pakalpojuma sniedzēju, izmantojot publiski pieejamo tālruņa numuru, lai precizētu neskaidro informāciju.

Šādi e-pasti ar viltus rēķiniem ir bieži novērojama krāpnieku stratēģija, visbiežāk ar mērķi iegūt maksājumu datus, izkrāpt naudu, uzsākt saziņu vai izplatīt kaitnieciskus pielikumus. CERT.LV aicina iedzīvotājus būt modriem un kritiski izvērtēt saņemtos paziņojumus. Lai neuzķertos uz krāpnieku āķa, šādu e-pastu pielikumus nekādā gadījumā nevērt vaļā, bet pašas vēstules atzīmēt kā mēstules (spam) un dzēst, kā arī sūtītājus bloķēt.

Vai mākslīgā intelekta vadīta “vecmāmiņa” spēs apvest ap stūri telefonkrāpniekus?

Portsmutas universitātes veiktajā pētījumā atklājies, ka divas trešdaļas no tiem respondentiem, kuri vecāki par 75 gadiem, pēdējo 6 mēnešu laikā ir saskārušies ar vismaz vienu krāpšanas mēģinājumu. Turklāt 71% Lielbritānijas sabiedrības vēlētos “apmānīt” telefonkrāpniekus, taču lielākā daļa šo cilvēku paši nevēlas tērēt tam laiku. Iespējams, tam ir risinājums, vēsta euronews.com.

Kāds Lielbritānijas telekomunikāciju uzņēmums ieviesis mākslīgā intelekta darbinātu “vecmāmiņu”, kas tērēs telefonkrāpnieku laiku, kas būs jūs sazvanījuši, tādējādi piesaistot un noturot viņu uzmanību, cik ilgi vien tas būs nepieciešams. Runīgā “vecmāmiņa” vārdā Daisy ir paredzēta tērzēšanai ar telefonkrāpniekiem, lai senioriem tas nebūtu jādara pašiem. Šis mākslīgā intelekta tērzēšanas robots ir apmācīts, izmantojot reālu krāpnieku radītu saturu, lai “vecmāmiņa” būtu neatšķirama no reāla cilvēka un varētu apmānīt krāpniekus, liekot tiem domāt, ka viņi ir atraduši perfektu mērķi savu noziedzīgu mērķu īstenošanai…

Ļaunatūra un ievainojamības

Kaitīgo pielikumu domino efekts turpinās

Pikšķerēšanas e-pasta vēstulēs novērots paaugstināts kaitīgo pielikumu īpatsvars ar .html paplašinājumu, tostarp arī pikšķerēšanas shēmas, kur kaitīgajā pielikumā ir instrukcijas, kas mudina lietotāju izpildīt komandas, ielīmējot tās Windows “run” logā. Tas ļauj kibernoziedzniekam izpildīt kodu jeb palaist programmu uz upura datora, lai nozagtu datus un informāciju, apdraudot upura sociālo tīklu vai e-pasta kontus.

Kā jauna tendence parādās mākslīgā intelekta attēlu ģeneratora izmatošana, kur bildes lejupielādei liek izpildīt komandas Windows “run” logā, tā paverot iespēju vīrusam ievākt upura datus.

Nav mazinājies pret uzņēmumiem vērsto kiberuzbrukumu apjoms. Kompromitēti e-pasti vai lietotņu konti tiek aktīvi izmantoti, lai tālāk izplatītu ļaunatūras. Spilgts piemērs decembrī bija LokiBot ļaunatūra, kas tika pievienota pie pikšķerēšanas e-pasta vēstules, maskējoties ar uzņēmuma LEAX SIA vārdu.

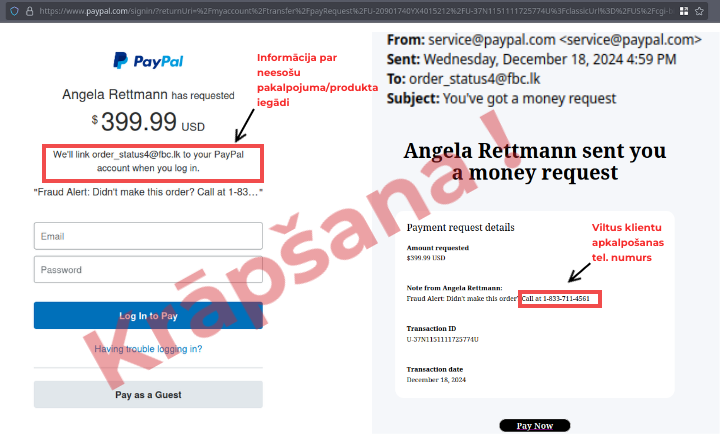

Jauna krāpniecības shēma “PayPal” vārdā ar viltus klientu apkalpošanas tālruņa numuru

Parādījusies jauna krāpnieciska shēma, kurā lietotāji saņem īstu “PayPal” e-pastu ar rēķinu, kurš aicina apmaksāt it kā saņemtu pakalpojumu / produktu, kurš realitātē nemaz nav pasūtīts. Rēķinā ir norādīts viltots “PayPal” klientu apkalpošanas dienesta numurs, uz kuru aicina lietotāju zvanīt, lai informētu par krāpšanas mēģinājumu. Zvanot uz viltoto klientu apkalpošanas numuru, krāpnieki mēģina iegūt “PayPal" konta piekļuvi, finanšu informāciju - kredītkartes vai bankas piekļuves datus. Dažos gadījumos lietotāji tiek mudināti instalēt ļaunprātīgu programmatūru, kas var nozagt sensitīvus datus vai nodrošināt attālinātu piekļuvi datoram, lai krāpnieki tālāk varētu veikt vēl citas kaitnieciskas darbības.

Vairāk informācijas par šo krāpšanas shēmu un ieteicamo rīcību lasīt tīmekļvietnē cert.lv

Hakeri izmanto viltotas videokonferenču lietojumprogrammas datu zagšanai

Dinamiskā kiberdrošības ainava prasa patstāvīgu modrību, savlaicīgus programmatūras atjauninājumus, kā arī ievainojamību atklāšanas rīku uzlabošanu, jo kibernoziedznieki nemitīgi pielāgo un uzlabo savu taktiku. Kiberdrošības pētnieki ir brīdinājuši par jaunu krāpniecisku kampaņu, kas izmanto viltotas videokonferenču lietotnes, lai piegādātu informācijas zagli Realst, maskējoties ar viltus biznesa sanāksmēm. Kā tas notiek? Krāpnieciskās programmatūras radītāji ir izveidojuši viltotus uzņēmumus, izmantojot mākslīgo intelektu, lai palielinātu to leģitimitāti. Kā vēsta thehackernews.com, šāds viltus uzņēmums uzrunā mērķa upuri, lai izveidotu video zvanu, mudinot lietotāju lejupielādēt sazvana lietojumprogrammu no tīmekļa vietnes, kas ir Realst infostealer.

SVARĪGI! Pirms jebkādas programmatūras lejupielādēšanas, tostarp arī mobilās lietotnes, jāpārliecinās, ka tas tiek darīts no uzticamiem resursiem, piemēram, uzņēmuma oficiālās tīmekļa vietnes vai mobilo lietotņu gadījumā no Google Play (Andorid), App Store (iOS).

CERT.LV aicina sekot līdzi un bez kavēšanās atjaunināt programmatūras uz jaunāko pieejamo versiju.

Pakalpojuma pieejamība

Starptautiskā operācijā likvidētas 27 populārākās platformas, caur kurām uzdarbojās kibernoziedznieki

Valsts policija piedalījusies plaša mēroga starptautiskā operācijā un kampaņā “Power OFF”, kuras ietvaros slēgtas vairākas nelegālas platformas, kas nodrošināja DDoS jeb piekļuves atteices uzbrukumus.

Šī operācija, ko koordinē Eiropols un kurā piedalās 15 valstis, ir ievērojams solis cīņā pret kibernoziedzību, kas īpaši saasinās Ziemassvētku periodā. Operācijas laikā Latvijas Valsts policija ir identificējusi vairākus Latvijas iedzīvotājus, kuri reģistrējušies DDoS-for-Hire noziedzīgajam tiešsaistes pakalpojumam un rada kaitējumu un traucējumus automatizēto datu apstrādes sistēmām.

Operācijā “Power OFF” kopumā likvidētas 27 populārākās platformas, kas ļāva noziedzniekiem pārslogot mērķa tīmekļa vietnes ar viltus datuplūsmu, padarot tās nepieejamas. Aizturēti 3 platformu administratori Francijā un Vācijā, kā arī veikti preventīvi pasākumi pret lietotājiem, kuri ir iegādājušies šos pakalpojumus.

Iesaiste DDoS uzbrukumos vai to atbalstīšana ir krimināli sodāma rīcība. Tiesībsargājošās iestādes turpinās aktīvi strādāt, lai aizsargātu sabiedrību un iestādes no kibernoziedzības draudiem.

NODERĪGI! DDoS ietekmes mazināšanai: https://cert.lv/lv/2022/08/ieteikumi-ddos-ietekmes-mazinasanaiIelaušanās un datu noplūde

Vājākais drošības posms - joprojām paši cilvēki

Vai jūs izmantojat divu faktoru autentifikāciju? Ja nē, tad Jūs riskējat ar savu digitālo identitāti tikpat daudz, kā ar savu fizisko veselību, braucot ar riteni pa ledus klātu ceļu. Dažādu sociālo tīklu vai e-pasta kontu, piemēram “Facebook”, “Microsoft” un “Google”, uzlaušanas mēģinājumi turpinājās arī gada pēdējā mēnesī.

Uzlauzts konts nozīmē to, ka konta īpašnieka parole ir nonākusi kiberuzbrucēja rokās, kurš to izmanto, lai piekļūtu upura privātajai informācijai un veiktu ļaunprātīgas darbības. Visbiežāk tā notiek, izmantojot paroļu pārlases uzbrukumu vai upura datorā slepus instalētu ļaunprātīgu programmatūru informācijas ievākšanai un personīgo datu zagšanai, pašam datora īpašniekam par to nezinot. Diemžēl paši cilvēki joprojām ir vājākais drošības posms, jo bieži vien aiz neuzmanības vai steigas uzspiež uz kaitīgas tīmekļa vietnes un akceptē kādas programmas vai aplikācijas lejupielādi, kas satur ļaunatūru un zog upura personīgos datus.

SVARĪGI! CERT.LV iesaka izmantot antivīrusu programmas un regulāri tās atjaunināt, kā arī izvairīties lejupielādēt nezināmas vai nelicencētas programmatūras. Ieteicams nesaglabāt pārlūkā savas paroles, kā arī neizmantot vienu un to pašu paroli vairākās platformās, kas ir bieži novērota kļūda, jo tādā veidā uzbrucējs, iegūstot vienu paroli, var pārņemt visus lietotāja kontus, kur bijusi šī parole. DNS ugunsmūra lietotne, drošas paroles, kuras labāk uzticēt paroļu maciņam, un divu faktoru autentifikācija ir svarīgi un nepieciešami soļi jūsu drošībai. Tāpat ikreiz, pirms atvērt kādu elektronisku pielikumu vai saiti, ir svarīgi pievērst uzmanību, kas to sūta, un pārliecināties, vai sūtītājs ir tas, par ko uzdodas.

Kāpēc ir svarīgi veikt atjauninājumus?

Kiberuzbrucēji nepārtraukti meklē un atrod jaunas ievainojamības jūsu ikdienā izmantotajā programmatūrā. Viņi izmanto un ekspluatē programmatūras ievainojamības, lai attālināti ielauztos sistēmās, tostarp jūsu izmantotajās sistēmās. Turpretī programmatūru ražotāji un ierīču izplatītāji nepārtraukti strādā pie šo nepilnību labojumiem jeb izstrādā tā sauktos ielāpus, kurus iekārtās varam uzstādīt, veicot programmatūras atjauninājumus.

Nodrošiniet, lai jūsu izmantotajās tehnoloģijās vienmēr būtu pieejami jaunākie atjauninājumi! Tie ne tikai novērš zināmās ievainojamības, bet arī pievieno jaunas drošības funkcijas, tādējādi kiberuzbrucējiem ir daudz grūtāk uzlauzt jūsu viedierīces. Regulāri bez kavēšanās ir jāatjaunina, piemēram, šāda programmatūra:

- operētājsistēmas, kas darbojas jūsu datorā vai viedtālrunī;

- mājas tīkla iekārtas (interneta maršrutētājs vai Wi-Fi piekļuves punkti);

- programmas, kas darbojas jūsu ierīcēs (tīmekļa pārlūkprogramma, navigācijas un tērzēšanas lietotnes).

Lietu internets

Kiberdrošības pētnieki atrod drošības caurumus Škoda multimediju sistēmā

Kiberdrošības eksperti no uzņēmuma “PCAutomotive” ir atklājuši, ka dažiem “Škoda” modeļiem ir vairāk caurumu nekā Šveices sieram, kurus var ekspluatēt ļaunprātīgi, vēsta techcrunch.com. Eksperti atklājuši vismaz 12 jaunus drošības caurumus populārajā trešās paaudzes “Škoda Superb” modelī, kas papildina deviņus citus iepriekš atklātus trūkumus. Šis modelis tika ražots no 2015. līdz pat 2024. gadam.

Šie trūkumi ļauj hakerim piekļūt sistēmai, iegūstot informāciju par auto, tiešsaistes GPS datiem, ātrumu, var noklausīties sarunas, uzņemt momentuzņēmumus no ekrāna, kā arī nozagt savienotā tālruņa kontaktu datubāzi, ja tā ir sinhronizēta ar mašīnu. Urķētājam ir jāatrodas ne vairāk kā 10 metru attālumā, lai pieslēgtos mašīnas multimediju sistēmai, izmantojot “Bluetooth” savienojumu, visu izpildot attālināti. Par laimi, piekļūt auto vadības sistēmām nav iespējams. Turklāt autoražotāji jau ziņoja, ka notiek darbs, lai trūkumus programmatūrā novērstu.

Drošu Jauno gadu! Lai tehnoloģijas kalpo tikai labiem mērķiem!