Kiberlaikapstākļi 2025 | MARTS

Kiberlaikapstākļu vērotājiem CERT.LV piedāvā ikmēneša pārskatu par aizvadītā mēneša spilgtākajiem notikumiem Latvijas kibertelpā TOP 5 kategorijās.

Jauni krāpšanas “piegājieni”, klonētas tīmekļa lapas, izsmalcināti pikšķerēšanas e-pasti ar kaitīgiem pielikumiem; kā uzlauzti e-pasti kļūst par krāpnieku rīku viltus rēķinu izsūtīšanai; balss klonēšanas draudi un IoT ierīču pieaugošie riski: aktuālais kibertelpā martā un no kā jāuzmanās turpmāk.

Krāpšana

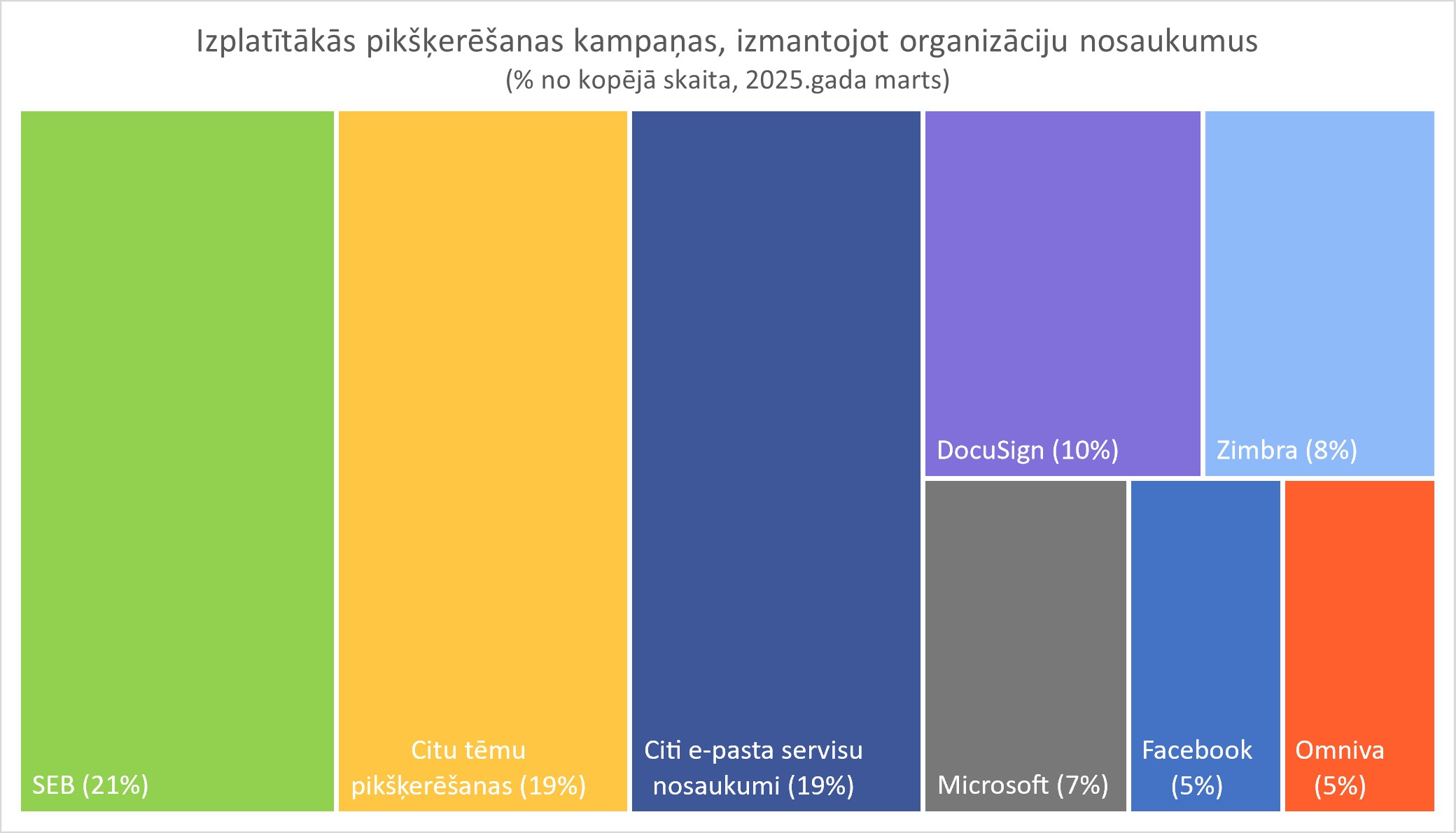

Krāpšanas cunami sit augstu vilni ar gluži vai iznīcinošām sekām. Pieaug sociālās inženierijas izraisīti kiberapdraudējumi ar mērķi piekļūt personas datiem un informācijai. Īpaši izplatīta ir pikšķerēšana. Martā CERT.LV turpināja saņemt ziņojumus par krāpnieku aktivitātēm pilnā spektrā. Lielākā daļa gadījumu bija mēģinājumi, ko iedzīvotāji atpazinuši un ignorējuši, tomēr fiksēti arī veiksmīgi krāpšanas gadījumi.

“Lietusgāze” ar viltus īsziņām par ierašanos uz tiesas sēdi vai ierosinātiem kriminālprocesiem

Martā īpaši aktivizējās krāpnieki, kas iedzīvotājiem sūtīja viltus īsziņas tiesas.lv un elietas.lv nosaukuma aizsegā. Kāda liepājniece saņēma viltus īsziņu no tiesas.lv, atvēra saiti un, mēģinot autorizēties ar Smart-ID, vēlāk konstatēja, ka no viņas konta pārskaitīti vairāk nekā 350 eiro.

Viltus īsziņā tiek norādīts, ka par konkrēto personu tiesa ir ierosinājusi lietu. Ziņā ir pievienota ļaunprātīga saite ar aicinājumu iepazīties ar ierosinātās lietas materiāliem un pilno spriedumu. Krāpnieku mērķis ir panākt, lai ziņas saņēmējs, atverot saiti, ievada internetbankas pieejas datus viltus vietnē. Tālāk ar iegūtās informācijas palīdzību tiek izzagta nauda no upura konta.

Tiesa un citas valsts iestādes šāda veida īsziņas nesūta. CERT.LV aicina iedzīvotājus ziņot par krāpnieciskām vēstulēm un īsziņām, pārsūtot tās uz e-pastu cert vai telefona numuru 23230444.

Krāpniekiem jauns “piegājiens”: Tēlo kurjeru vai pastnieku, lai piegādātu it kā VDD vēstuli

Valsts drošības dienests (VDD) brīdināja par krāpnieku telefonzvaniem, kuros iedzīvotāji tiek maldināti par it kā no VDD viņiem atsūtītu vēstuli. Telefonkrāpnieki uzdodas gan par sūtījumu piegādes uzņēmuma Omniva kurjeriem, gan Latvijas Pasta pastniekiem, apgalvojot, ka viņiem uzdots piegādāt vēstuli no VDD. Zvana laikā krāpnieki cenšas iegūt personas datus, piekļuvi internetbankai vai lūdz apstiprināt identitāti, izmantojot lietotni Smart-ID. Krāpnieku mērķis - finanšu līdzekļu izkrāpšana.

VUGD brīdina par krāpnieciskām īsziņām

Viltvārži, uzdodoties par Valsts ugunsdzēsības un glābšanas dienestu (VUGD), izplatījuši īsziņas ar ļaunprātīgu saiti, kurās iedzīvotājiem prasīts nekavējoties sniegt informāciju par tuvākajām patversmēm. Uzspiežot uz saites, atvērās lapa, kas līdzīga vienotās pieteikšanās modulim, taču ved uz pikšķerēšanas vietni, kur krāpnieki mēģina izvilināt upura bankas datus.

Krāpšana, izmantojot valsts iestāžu un labi zināmu organizāciju nosaukumus, ir izplatīts veids. Ja saņemat aizdomīgu ziņu, neklikšķiniet uz saiti un neveriet pielikumu. Pārbaudiet saņemto informāciju, sazinoties ar iestādi pa tās oficiālo kanālu. Pievērsiet uzmanību saites adresei, vai tā sakrīt ar orģinālo. Nekad neievadiet bankas datus apšaubāmās vietnēs.

Krāpnieki izveidojuši Delfi lapas klonu; aicinām būt vērīgiem!

Novērota krāpšanas kampaņa ar viltus Delfi.lv vietnēm, piemēram, izmantojot domēnu delfikriminals.lv, kurās tiek reklamētas viltus investīciju platformas. Uzmanības piesaistīšanai tiek veidoti arī viltus raksti, ko bieži vien reklamē Facebook platformā. Krāpnieki nereti atdarina pazīstamu zīmolu vai mediju vietnes, lai radītu uzticamu iespaidu un pievilinātu upuri. Iedzīvotāji uzticas Delfi.lv kā medijam, tāpēc krāpnieki to izmanto un veido viltus vietnes, kurās izvietotās investīciju platformas iedzīvotāji uztver kā reālas.

Lai izvairītos no šādām krāpšanām, vienmēr pārbaudiet tīmekļvietnes adresei (URL) - pārliecinieties, ka tā atbilst oficiālajai. Par aizdomīgām vietnēm ziņojiet uz cert.

Atcerieties! Modrība un kritiska domāšana ir neaizstājami instrumenti, lai pasargātos no krāpniekiem.

Kā saglabāt skaidru galvu, saņemot krāpnieciskus zvanus par bērnu drošību

Ventspilī kādai sievietei piezvanīja krāpniece, uzdodoties par advokāti, un apgalvoja, ka viņas meita izraisījusi avāriju. Sieviete ar taksometru devās uz Rīgu un kurjeram nodeva 4000 eiro. Citai ventspilniecei līdzīgā situācijā izdevās sazināties ar meitu un novērst naudas izkrāpšanu.

Telefonkrāpnieki kļūst aizvien radošāki savos mēģinājumos apmuļķot cilvēkus un izvilināt naudu. Viņi izmanto mākslīgā intelekta tehnoloģijas, lai atdarinātu upura tuvinieku balsis, radot satraukumu un steidzamības sajūtu. Mērķis ir panākt, lai upuris, neapdomājot situāciju, rīkotos pēc krāpnieku norādījumiem.

Neļaujieties panikai un vienmēr pārbaudiet faktus!

CERT.LV iesaka saglabāt vēsu prātu un rīkoties apdomīgi - pirms reaģēt, pārliecinieties, vai zvans patiešām nāk no tuvinieka. Papildu drošībai uzstādiet bērna telefonā DNS ugunsmūra mobilo lietotni - tā ne tikai pasargā no viltus banku lapām, krāpnieciskām tirdzniecības platformām vai vīrusus izplatošām vietnēm, bet arī bloķē telefonzvanus, ko CERT.LV būs identificējusi kā krāpnieciskus.

Ļaunatūra un ievainojamības

Ļaunatūras vētra pieņemas spēkā!

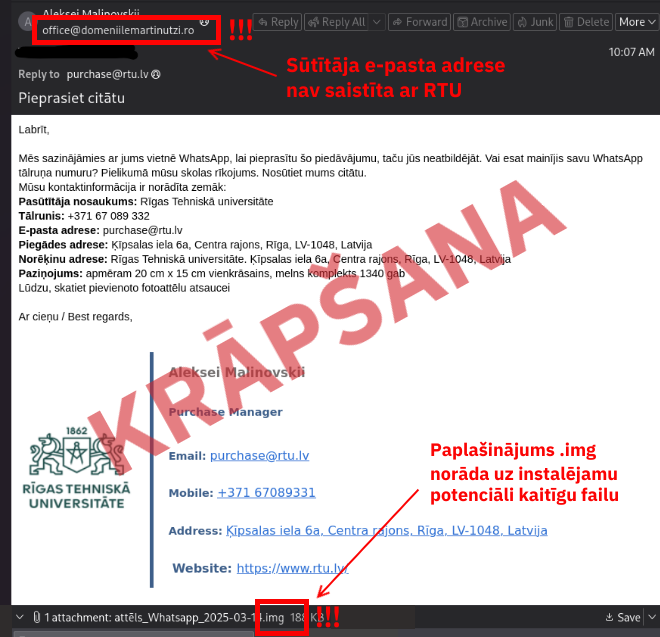

Siltāks laiks neattur – ļaunatūras turpina plosīties. Martā kibernoziedznieki izplatīja pikšķerēšanas e-pasta vēstules ar ļaunprātīgu pielikumu, izmantojot Rīgas Tehniskās Universitātes nosaukumu un logotipu.

Kaitīgajā vēstulē tika norādīts, ka nepieciešams apskatīties pielikumā esošo “attēlu”. Patiesībā šis pielikums saturēja “.img” failu, kas nav bilde, bet gan virtuāla diska attēls. Atverot šo failu, datorā tiks instalēta ļaunatūra. Kaitīgie e-pasti tika izsūtīti no e-pasta adresēm: office@domeniilemartinutzi.ro un recaudacion@villacarlospaz.gov.ar.

Aicinām rūpīgi izvērtēt saņemto e-pastu saturu un neatvērt negaidīti saņemtus e-pasta vēstuļu pielikumus ar neierastiem failu paplašinājumiem, piemēram, .exe, .rar, .zip, .img, .iso, .rdp u.c.

FBI brīdina Gmail un Outlook lietotājus par izspiedējvīrusu Medusa

ASV Federālais izmeklēšanas birojs (FBI) izplatījis brīdinājumu Gmail, Outlook un VPN lietotājiem par Medusa izspiedējvīrusa izplatīšanos, kam par upuri krituši jau vairāki simti, tai skaitā kritiskās infrastruktūras. Šis Medusa paveids - izspiedējvīruss kā pakalpojums - balstās uz dubultās izspiešanas pieeju, draudot izplatīt iegūtos datus, ja netiks saņemta pieprasītā samaksa.

Medusa parasti izmanto sociālo inženieriju kopā ar ievainojamībām neatjauninātā programmatūrā. Viens no jaunākajiem uzbrucēju izmantotajiem paņēmieniem ir tā sauktā ceļošana laikā. Lai apietu drošības kontroli, uzbrucēji iejaucas sistēmu konfigurācijā, izmantojot ļaunatūru, un maina sistēmā esošos datumus uz pagātni, lai iefiltrētos sistēmās ar novecojušiem sertifikātiem.

Labākā iespēja, kā nodrošināties pret šādiem uzbrukumiem, ir izmantot daudzfaktoru autentifikāciju, kā arī neklikšķināt uz nezināmām saitēm, neatvērt pielikumus no nezināmiem sūtītājiem un savlaicīgi uzstādīt atjauninājumus.

Pakalpojuma pieejamība

Piekļuves lieguma jeb DDoS uzbrukumu dinamika saglabājas augsta. Uzbrucēju izmantotās metodes kļūst arvien sarežģītākas, tostarp izmantojot dažādu protokolu kombināciju vai īpaši pielāgotus veidus. Martā intensīvākie DDoS uzbrukumi tika vērsti pret valsts kapitālsabiedrību un komercbanku tīmekļa resursiem.

Lai operatīvi spētu atvairīt gan sarežģītu aplikāciju līmeņa, gan visapjomīgākos uzbrukumus, organizācijām ieteicams izmantot aizsardzības risinājumu kopumu – kompleksu drošību un aizsardzību pret dažāda veida DDoS uzbrukumiem. Aizsardzības ministrija finansē centralizētu DDoS aizsardzības pakalpojumu, kas īpaši identificētiem kritiskiem resursiem pieejams bez maksas.

Ielaušanās un datu noplūde

Pirmās lāses nemanāmas, bet tad nāk lietusgāzes – e-pasta uzlaušanas sekas

Kiberuzbrukumi ar mērķētas pikšķerēšanas, serveru uzlaušanas un sistēmu skenēšanas starpniecību turpinās un kļūst arvien izplatītāki. Pikšķerētāji izmanto viltus lapas, lai izkrāptu identifikācijas datus, bet uzlauzti serveri var novest pie nopietnām datu noplūdēm.

Sāpīgs kiberincidents martā skāra kārtējo uzņēmumu, kur darbinieka e-pasta kontu uzlauza pikšķerēšanas uzbrukumā. Kibernoziedznieki izmantoja šo piekļuvi, lai nosūtītu uzņēmuma klientiem viltotus rēķinus ar izmanītiem bankas konta datiem. Viens no klientiem, nepārbaudot saņemto e-pasta vēstuli, veica pārskaitījumu uz krāpnieku norādīto kontu un zaudēja ievērojamu naudas summu.

Nesankcionēta piekļuve tiek realizēta gan attālināti, izmantojot ievainojamības, gan lokāli. Kompromitētas iekārtas, kas iekļautas robotu tīklā, arī rada nopietnus draudus.

SVARĪGI! Šādu kiberincidentu risināšanā ātra rīcība ir izšķiroša – jo ilgāk uzbrucējam ir piekļuve, jo lielāks risks, ka dati tiks nozagti un izmantoti ļaunprātīgi. Lai efektīvi novērstu uzbrukumu sekas, saglabājiet žurnālfailus incidenta dokumentēšanai. Nekavējoties atslēdziet serveri no tīkla, ja tas ir pieļaujams. Izveidojiet cietā diska klonu, nodrošinot pilnvērtīgu datu saglabāšanu.

Aizsargājiet savas sistēmas un pastāvīgi pārbaudiet potenciālās ievainojamības. Drošība sākas ar modrību!

Lietu internets

Bumba ar laika degli: Kā pieaug IoT ierīču drošības riski?

Ja ziemā baudītās maltītes ir atstājušas pēdas, nākas meklēt svarus, lai atgūtu kontroli. Iespējams, arī Tev sākās viss nevainīgi - ar svaru pirkumu. Tagad tie ir savienoti ar internetu, ledusskapis sūta brīdinājumus un automātiski pasūta salātus, un pat televizors ieslēdz sporta kanālus automātiski. Bet kur paliek mūsu dati?

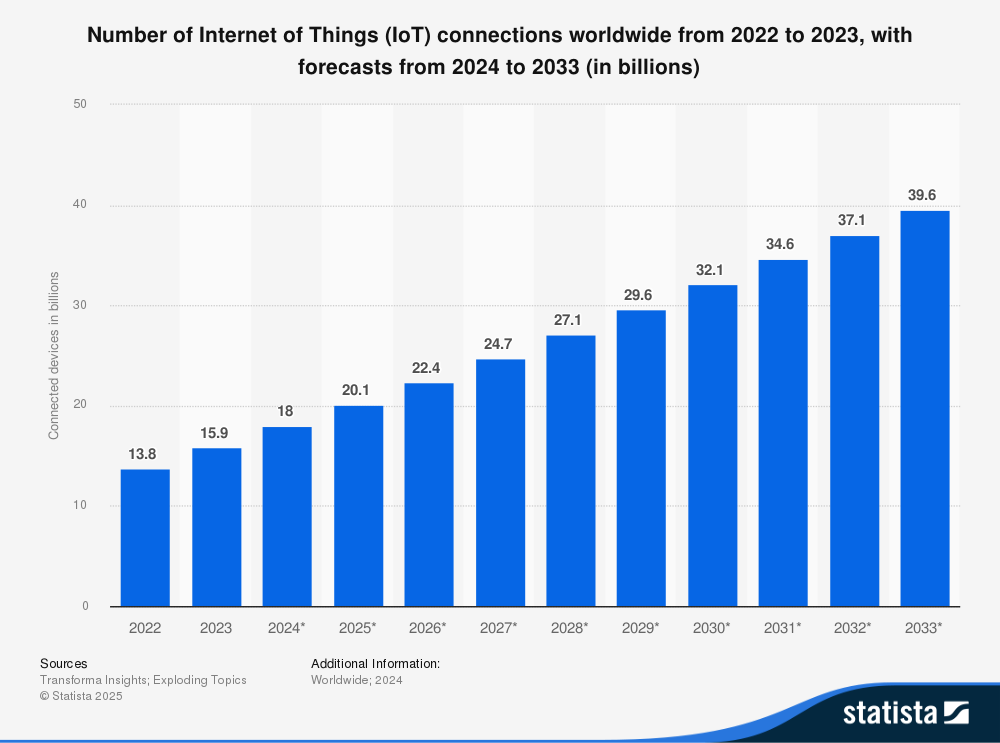

Ar internetu savienoto ierīču (IoT) skaits turpina augt, un šogad tas varētu sasniegt vairāk nekā 20 miljardus, liecina statista.com dati. IoT attīstība paver milzīgas iespējas, bet rada arī jaunus drošības izaicinājumus.

Paredzams, ka līdz 2033. gadam rūpniecības sektorā IoT ierīču skaits pārsniegs 8 miljardus, bet patēriņa segmentā – 17 miljardus.

Nedroši konfigurētas vai nepareizi pieslēgtas IoT ierīces var radīt nopietnus riskus. Lai pasargātu savus datus un sistēmas:

- Pārdomājiet ierīču pieejamību internetā – vai attālinātā piekļuve tiešām ir nepieciešama?

- Mainiet noklusējuma paroli, lietotājvārdu – glabājiet savas paroles uzticamā paroļu pārvaldniekā.

- Ieslēdziet daudzfaktoru autentifikāciju – tas būtiski samazina uzlaušanas risku.

- Regulāri atjauniniet programmatūru – novērsiet ievainojamības.

- Aktivizējiet DNS ugunsmūri – papildu aizsardzībai pret ļaunprātīgiem uzbrukumiem!