Kiberlaikapstākļi 2026 | MARTS

Kiberlaikapstākļu vērotājiem CERT.LV piedāvā ikmēneša pārskatu par aizvadītā mēneša spilgtākajiem notikumiem Latvijas kibertelpā TOP 5 kategorijās.

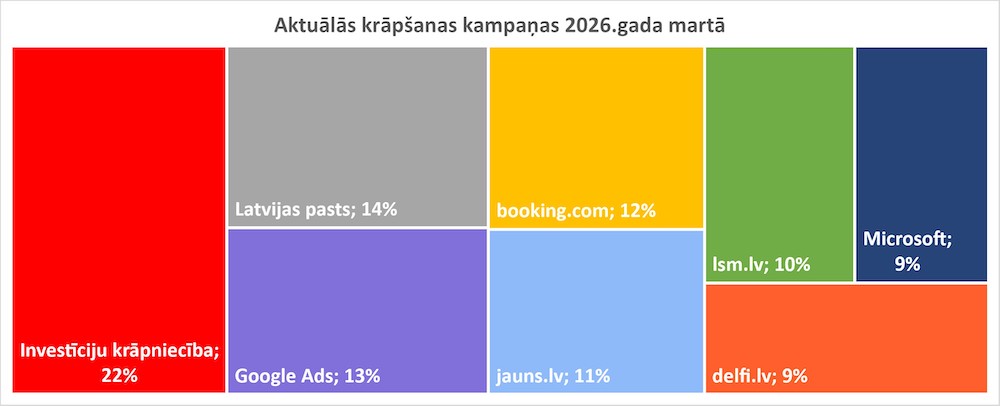

Zvans no “investīciju konsultanta”, “klusējošie” zvani, šķietami nekaitīgi rēķini pielikumā, dziļviltojumi un identitātes zādzība, Signal kontu pārņemšana, neatļauta piekļuve videonovērošanas kamerām, pikšķerēšana ar Google reklāmām – uzķeras nevis vājākie… uzķeras tie, kuriem trāpīts īstajā brīdī. Aktuālais martā.

Krāpšana

Martā mēs redzējām vienu ļoti skaidru tendenci – uzbrukumi kļūst arvien gudrāki, bet tajā pašā laikā balstās uz vienkāršu lietu – cilvēku psiholoģiju. Krāpnieki vairs tik daudz neuzlauž sistēmas, cik “uzlauž” cilvēkus - piekļuves datu un finanšu līdzekļu iegūšanai. Un jā – idejas viņiem nebeigsies, jo viņi vienkārši pārveido vecās shēmas jaunā veidā. Turklāt viens lietotājs var tikt sasniegts vairākos kanālos vienlaikus.

Krāpnieki spēlē uz ziņkāri un steigu – “piegādāta paka”, ”neapmaksāts sods”, “bloķēts konts”… taču, ja negaidīji ziņu – visticamāk, tā nav īsta.

Vai mākslīgais intelekts (MI) padara situāciju bīstamāku? Jā, noteikti! MI ļauj veidot ticamākus scenārijus un stāstus, tulkojumus un pat balsis. Tehnoloģijas attīstās... un krāpnieki attīstās tām līdzi.

Pieņemas spēkā investīciju krāpšanas shēmas

Investīciju krāpšanas shēmas nekur nav pazudušas – tieši otrādi. Joprojām dominē pikšķerēšana ar viltotiem jauns.lv, lsm.lv un delfi.lv rakstiem, kas reklamē investīciju shēmas ar “ātru peļņu”, arī izmantojot MI ģenerētus attēlus ar sabiedrībā zināmām personām. Papildu tam - romantiskā krāpšana, kuras ietvaros upuri tiek pārliecināti ieguldīt neeksistējošās investīciju platformās. Parasti tas sākas tā - iegūstot tīmeklī iepazītā “drauga” uzticību, krāpnieki iesaka šķietami izdevīgas iespējas “kopīgi nopelnīt”, aicinot veikt investīcijas.

Aktuāli arī zvani no "brokeriem”, kas sola palīdzēt atgūt neveiksmīgas kripto investīcijas; krāpnieki, pieprasot attālinātu piekļuvi datoram, ievāc datus, lai vēlāk piemērotu kādu no krāpnieciskajām shēmām. Svarīgs signāls – ja sola “garantētu” peļņu, tas ir krāpnieks. Un, ja kāds steidzina ieguldīt “tieši tagad”, tas ir vēl viens sarkanais karogs!

Vētra klikšķa attālumā: kā ļaunprātīga Google reklāma ievilina pikšķerētāju tīklos

Strauji pieaug kontekstuāli mērķētu pikšķerēšanas uzbrukumu īpatsvars, kuros ļaunprātīgi tiek izmantotas Google reklāmas, lai novirzītu lietotājus uz viltotām vietnēm. Šie uzbrukumi notiek brīdī, kad lietotājs apzināti meklē konkrētu pakalpojumu (piemēram, internetbanku vai VID EDS), tādējādi būtiski palielinot uzbrukuma efektivitāti.

Reāli incidenti ar lietotāju novirzīšanu uz viltotām vietnēm apliecina, ka uzbrukuma centrā vairs nav tikai tehniskā ievainojamība, bet gan lietotāja rīcība konkrētajā situācijā. Primārais uzbrukuma mērķis ir lietotājs, un būtiskākais risks - viņa kļūda brīdī, kad tiek pieņemts lēmums uzticēties šķietami leģitīmam avotam.

Ko darīt? Ļoti vienkārši – neuzticēties pirmajam meklēšanas rezultātam, kas parādās Google meklētāja atgriezto rezultātu augšpusē (it īpaši, ja tas ir marķēts kā Sponsored results), bet paskatīties uz adresi un pārbaudīt. Ja adrese nav precīzi pareiza, tad tā nav īstā lapa. Šeit galvenais princips – izmantot tikai oficiālas tīmekļvietnes.

Piezvana, bet klusē?

Martā kiberdrošības speciālisti aktualizējuši jaunu krāpniecības shēmu, kas strauji izplatās arī Eiropā, vēsta portāls ZDNET.com. Arvien biežāk cilvēki saņem zvanus no nezināmiem numuriem, uz kuriem atbildot, otrā galā valda klusums.

Lai gan tas var šķist nejaušs zvans, eksperti norāda – tā ir mērķtiecīga metode, ko izmanto krāpnieki. “Klusējošie zvani” kalpo kā automātiska pārbaude, lai pārliecinātos, vai numuru lieto reāls cilvēks. Ja uz zvanu atbild, numurs tiek atzīmēts kā aktīvs un var nonākt uzbrukumu datubāzēs, kur to izmanto turpmākiem pikšķerēšanas zvaniem vai krāpnieciskām īsziņām.

Eksperti arī atgādina - lai gan balss viltojumi tehniski ir iespējami, īss “klusais zvans” tam nav pietiekams, tomēr sarunās ar aizdomīgiem zvanītājiem iesaistīties nevajadzētu.

Ko darīt, ja otrā galā ir klusums - pārtraukt zvanu un neizpaust nekādu personīgu informāciju. Ja zvans ir svarīgs, zvanītājs sazināsies atkārtoti.

Vairāk: www.zdnet.com/article/why-scammers-call-you-say-nothing-how-to-respond-safely/

Dziļviltojumi un identitātes zādzība Latvijā: pieaugoši riski digitālajā vidē

Kāds katoļu garīdznieks ziņojis par diviem būtiskiem incidentiem, kas skar viņa identitāti, reputāciju un patērētāju tiesības.

Pirmajā gadījumā identitātes zādzības ietvaros Facebook platformā tika izveidots viltus profils ar viņa vārdu un MI ģenerētiem attēliem. Konts tika izmantots, lai iegūtu uzticību un piekļuvi viņa paziņu lokam. Otrajā gadījumā tika izmantots dziļviltojums – viņa tēls bez piekrišanas tika iekļauts uztura bagātinātāju reklāmā, radot maldinošu iespaidu, ka viņš šos produktus iesaka.

Abi incidenti izgaismo pieaugošu tendenci: MI rīki arvien biežāk tiek izmantoti identitātes zagšanai, ļaunprātīgai izmantošanai un uzticības manipulācijai digitālajā vidē.

Saulains pavērsiens: būtisks trieciens pikšķerēšanas industrijai

Pēc koordinētas starptautiskas operācijas, ko atbalstīja Eiropols, likvidēta plaša mēroga “phishing-as-a-service” Tycoon 2FA platforma. Tā piedāvāja kibernoziedzniekiem abonējamu rīku komplektu, kas ļāva pārtvert autentifikācijas sesijas un apiet daudzfaktoru autentifikāciju (MFA), iegūstot piekļuvi aizsargātiem kontiem, raksta europol.europa.eu.

Šīs platformas izjaukšana būtiski ierobežo vienu no modernākajiem kontu uzlaušanas instrumentiem, taču vienlaikus izgaismo tendenci – uzbrukumi kļūst arvien pieejamāki arī mazāk pieredzējušiem uzbrucējiem.

Tas ir svarīgi arī Latvijai, jo šādi pakalpojumi tiek izmantoti globāli un mērķēti uz jebkuru lietotāju – tostarp banku, e-pastu un uzņēmumu sistēmu kontiem. Pat MFA nav absolūta aizsardzība, tāpēc kritiski svarīga ir lietotāju modrība, pikšķerēšanas atpazīšana un papildu drošības risinājumu izmantošana.

Ļaunatūra un ievainojamības

Pie horizonta sabiezē pikšķerēšanas e-pasti ar ļaunatūrām pielikumā

Latvijā martā konstatēts būtisks pikšķerēšanas e-pastu skaita pieaugums ar ļaundabīgiem pielikumiem. Šķietami nekaitīgs rēķina pielikums patiesībā saturēja ļaunatūru; tās aktivizēšanas rezultātā iespējama datora kompromitēšana un datu zādzība. Pielikumi bija Word vai Excel formātā, kas gala lietotājam nešķiet bīstami, tāpēc ir lielāks risks tos atvērt.

Konstatēti uzbrukumi ar Microsoft Office ievainojamības CVE-2017-0199 izmantošanu Excel datnēs. CERT.LV saņēma vairākus ziņojumus no iestādēm, kurās lietotāji šo viltus dokumentu atvēruši. Kompromitētās ierīces tika nekavējoties izolētas un pārinstalētas; tika pārbaudīta aktīvā direktorija, lai pārliecinātos, vai nav notikusi neautorizēta pārvietošanās pa informācijas un komunikācijas tehnoloģiju (IKT) sistēmām.

CVE-2017-0199 ir kritiska Microsoft Office (īpaši Word) ievainojamība, kas ļauj uzbrucējam attālināti izpildīt kodu, vienkārši panākot, ka lietotājs atver ļaunprātīgo dokumentu. Ievainojamība izmanto Office funkcionalitāti, kas ļauj dokumentā automātiski ielādēt ārēju saturu. Viss, kas jāizdara lietotājam, ir jālejupielādē un jāatver ļaunprātīgais .doc (vai .xls) fails. Dokuments izveido tīkla savienojumu ar uzbrucēja kontrolētu serveri, un uzbrucējs piekļūst upura datoram.

Nulles dienas zibens: iPhone lietotājiem steidzami jāatjauno programmatūra

Platformā GitHub nopludināts bīstams iPhone uzlaušanas kods, kas izmanto vairākas “nulles dienas” ievainojamības iOS sistēmā, vēsta cybernews.com. Pētnieki konstatējuši, ka šī ievainojamību ķēde (DarkSword) jau iepriekš izmantota spiegprogrammatūrā, ļaujot pilnībā kompromitēt ierīces, īpaši vecākas iOS versijas.

Lai gan Apple ievainojamības ir novērsis jaunākajos atjauninājumos, publiski pieejams kods vietnē GitHub būtiski palielina uzbrukumu risku – to var izmantot plašāks uzbrucēju loks. Tas attiecas arī uz lietotājiem Latvijā, īpaši tiem, kuri atliek ierīču atjaunināšanu vai izmanto vecākus modeļus.

Savlaicīga ierīču atjaunošana ir kritiski svarīga. Ja tas nav iespējams, jāaktivizē papildu aizsardzības mehānismi (piemēram, Lockdown Mode), jo publiskotas ievainojamības ātri kļūst par reāliem uzbrukumiem.

Vairāk: cybernews.com/security/angerous-iphone-hack-code-leaked-github-patch-now/

Kibernegaisa mākoņi virs paroļu seifiem: LastPass brīdina par pikšķerēšanas vilni

Martā LastPass brīdināja par aktīvu pikšķerēšanas kampaņu, kurā uzbrucēji izmanto viltus drošības paziņojumus par neatļautu piekļuvi vai paroles maiņu, raksta securityaffairs.com. Šie e-pasti atdarina oficiālu saziņu un cenšas izvilināt lietotāju galveno paroli – piekļuvi visiem saglabātajiem kontiem. Uzbrucēji izmanto pārsūtītu “iekšējo ziņojumu” taktiku, radot steidzamības un ticamības iespaidu (piemēram, par jaunas ierīces pievienošanu), lai panāktu lietotāju rīcību.

LastPass ir paroļu pārvaldnieks – rīks, kas droši glabā lietotāju paroles, un viena galvenā parole dod piekļuvi visiem saglabātajiem kontiem.

Šī kampaņa var skart LastPass lietotājus arī Latvijā, un risks ir augsts – ja tiek iegūta galvenā parole, uzbrucēji var piekļūt e-pastiem, finanšu kontiem un citiem sensitīviem datiem.

Svarīgi! Nekad neievadīt paroles caur e-pastā saņemtām saitēm, vienmēr pārbaudīt paziņojumu autentiskumu pašā lietotnē.

Pakalpojuma pieejamība

Ne visi kiberuzbrukumi zog datus – daži vienkārši “izslēdz” pakalpojumu. Pieejamības traucējuma jeb DDoS uzbrukumu mērķis ir “nogāzt” tīmekļvietnes. Tos pilnībā novērst nevar, bet uzņēmumi var sagatavoties – ar aizsardzības risinājumiem un rezerves kapacitāti.

Latvija saskaras ar pastāvīgiem kiberuzbrukumiem, kas vērsti pret būtiskiem pakalpojumiem un iestādēm. Martā apjomīgs DDoS uzbrukums tika vērsts pret telekomunikāciju un tehnoloģiju uzņēmumu Tet; vairākas reizes uzbrukumi tika vērsti pret Latvijas Valsts radio un televīzijas centru (LVRTC), taču tie neizraisīja nekādu pamanāmu ietekmi; tika ieslēgti automātiskie mehānismi uzbrukumu ietekmes mazināšanai.

Aizsardzības ministrija finansē centralizētu DDoS aizsardzības pakalpojumu – valsts pārvaldes iestādēm tas pieejams bez maksas. Pakalpojumu nodrošina LVRTC.

Ielaušanās un datu noplūde

Kibernegaisa priekšvētra: īslaicīgs ielaušanās mēģinājums atklāj lielākas ievainojamības

Martā tika ziņots par iespējamu nesankcionētu piekļuvi kāda mazumtirdzniecības veikala videonovērošanas kamerām Latvijā. Kiberuzbrucēju grupējums NoName16 publiskoja “ekrānšāviņa” attēlus no kameru video plūsmas, apgalvojot, ka iegūta pilna piekļuve sistēmai.

Piemērs ar NoName16 publiskoto “ekrānšāviņa” attēlu

Piemērs ar NoName16 publiskoto “ekrānšāviņa” attēlu

CERT.LV veiktajā incidenta analīzē pilna piekļuve netika apstiprināta – žurnālfaili liecina, ka piekļuve bijusi ļoti īslaicīga (aptuveni 1 sekunde), ļaujot uzbrucējam iegūt tikai atsevišķus attēlus, nevis nepārtrauktu video. Incidenta pamatā bija novecojušas kameras bez drošības atjauninājumiem, kas pakļautas zināmām ievainojamībām.

Lai mazinātu riskus, tika nomainītas paroles, atslēgtas un aizstātas visas kompromitētās ierīces, kā arī pieņemts lēmums modernizēt visu infrastruktūru. Šis gadījums uzsver būtisku kiberdrošības principu – pat ierobežota piekļuve var radīt reputācijas riskus, un novecojušas lietu interneta (IoT) ierīces ir viegls mērķis kiberuzbrucējiem, tāpēc to savlaicīga atjaunošana ir kritiski svarīga.

Digitālā vētra skar Eiropas Komisijas platfomu europa.eu

24. martā notika kiberuzbrukums Eiropas Komisijas mākoņinfrastruktūrai, kas nodrošina tīmekļvietnes europa.eu darbību. Sākotnējā analīze liecina, ka uzbrucēji varētu būt ieguvuši datus no publiskajām vietnēm, taču Komisija apstiprinājusi, ka iekšējās sistēmas netika kompromitētas. Vietnes darbība netika būtiski ietekmēta – pakalpojumi palika pieejami. Uzbrukums tika ātri ierobežots, nekavējoties tika veikti riska mazināšanas pasākumi, un turpinās ietekmes izvērtēšana.

Šis gadījums uzsver publisko digitālo pakalpojumu ievainojamību: pat ja kritiskās iekšējās sistēmas ir segmentētas, publiskās platformas var kalpot kā ieejas punkts datu iegūšanai un reputācijas ietekmēšanai.

Vairāk: ec.europa.eu/commission/presscorner/detail/en/ip_26_748

Vēja brāzmas Eiropā un ASV: prokrieviskie hakeri kompromitē Signal un WhatsApp kontus

Martā tika atklāta koordinēta kiberkampaņa, kurā ar Krieviju saistāmi hakeri mērķēja uz amatpersonām, žurnālistiem un drošības ekspertiem Eiropā un ASV, kompromitējot viņu kontus lietotnēs Signal un WhatsApp, vēsta reuters.com.

Kiberuzbrucēji izmantoja sociālās inženierijas tehnikas un viltotus autentifikācijas pieprasījumus, lai iegūtu piekļuvi lietotāju kontiem, apejot pat divu faktoru autentifikāciju. Kompromitētie konti tika izmantoti turpmākai izlūkošanai, kontaktpersonu apzināšanai un dezinformācijas izplatīšanai. Novērotais gadījums apstiprina, ka līdztekus infrastruktūras uzbrukumiem kiberuzbrucēji izmanto arī individuālu sociālo kontu kompromitēšanu, kas apgrūtina aizsardzības pasākumus un paplašina uzbrukumu dažādību ārpus organizāciju robežām.

Lietu internets

Miljoniem nolaupītu internetam pieslēgtu ierīču izraisa “satiksmes plūdus”

ASV, sadarbībā ar Vācijas un Kanādas varas iestādēm, izjaukusi vairākus lielus lietu interneta (IoT) botu tīklus, kas bija atbildīgi par dažiem no visu laiku apjomīgākajiem DDoS uzbrukumiem, vēsta portāls theregister.com. Operācijas laikā tika apturēti četri botu tīkli – Aisuru, KimWolf, JackSkid un Mossad - kas kopā kontrolēja vairāk nekā trīs miljonus IoT ierīču visā pasaulē.

Šie botu tīkli galvenokārt izmantoja vāji aizsargātas ierīces, piemēram, maršrutētājus un IP kameras, kas bieži darbojas ar noklusējuma parolēm, novecojušu programmatūru un reti tiek atjaunināti. Tīkli tika izmantoti gan masveida DDoS uzbrukumiem (līdz pat ~30Tbps), tostarp pret augstas nozīmes mērķiem, gan komerciāli – piedāvājot maksas uzbrukumu pakalpojumus un izspiežot upurus – konkurentus.

Lai gan operācija būtiski samazinājusi šo konkrēto botu tīklu ietekmi, pamatproblēma saglabājas – miljoniem nedrošu IoT ierīču joprojām ir pieejamas tiešsaistē, radot pamatu jaunu botu tīklu veidošanai. Pagaidām vismaz daži no interneta skaļākajiem nevēlamās datplūsmas avotiem ir samazināti, taču apstākļi, kas ļāva tiem attīstīties, nekur nav pazuduši.